Potenzielle Sicherheitsrisiken offener Blogs: So schützen Sie Ihre persönlichen Daten vor Datenlecks

Categories:

Übersicht

GitHub Pages ist als kostenlose Hosting-Plattform für Open-Source-Blogs dank ihrer Benutzerfreundlichkeit und kostenlosen Nutzung sehr beliebt. Allerdings erfordert die kostenlose Version, dass das Repository öffentlich sein muss, um einen öffentlichen Zugriff zu ermöglichen. Diese Eigenschaft kann zu unerwarteten Informationslecks führen.

Selbst wenn der Inhalt eines Artikels keine sensiblen Informationen enthält, kann das Quellcode-Repository des Blogs versehentlich persönliche Daten preisgeben. In diesem Artikel werden diese potenziellen Risiken untersucht und praktische Lösungen vorgestellt.

🔍 Häufige Arten von Informationslecks

Chinesische sensible Begriffe

Die folgenden chinesischen Begriffe können sensible persönliche Informationen enthalten. Es wird empfohlen, vor dem Einreichen des Codes eine Überprüfung durchzuführen:

- Passwort

- Konto

- Personalausweis

- Bankkarte

- Alipay

- Telefonnummer

- Wohnadresse

- Arbeitsstelle

- Sozialversicherungskarte

- Führerschein

- Reisepass

- Kreditkarte

Englische Schlüsselwörter

Im englischsprachigen Kontext sollten folgende Schlüsselwörter besonders beachtet werden:

- username

- password

- account

- key

- ini

- credential

- card

- bank

- alipay

- passport

- id

- phone

- address

- company

Verwendung regulärer Ausdrücke zur Erkennung

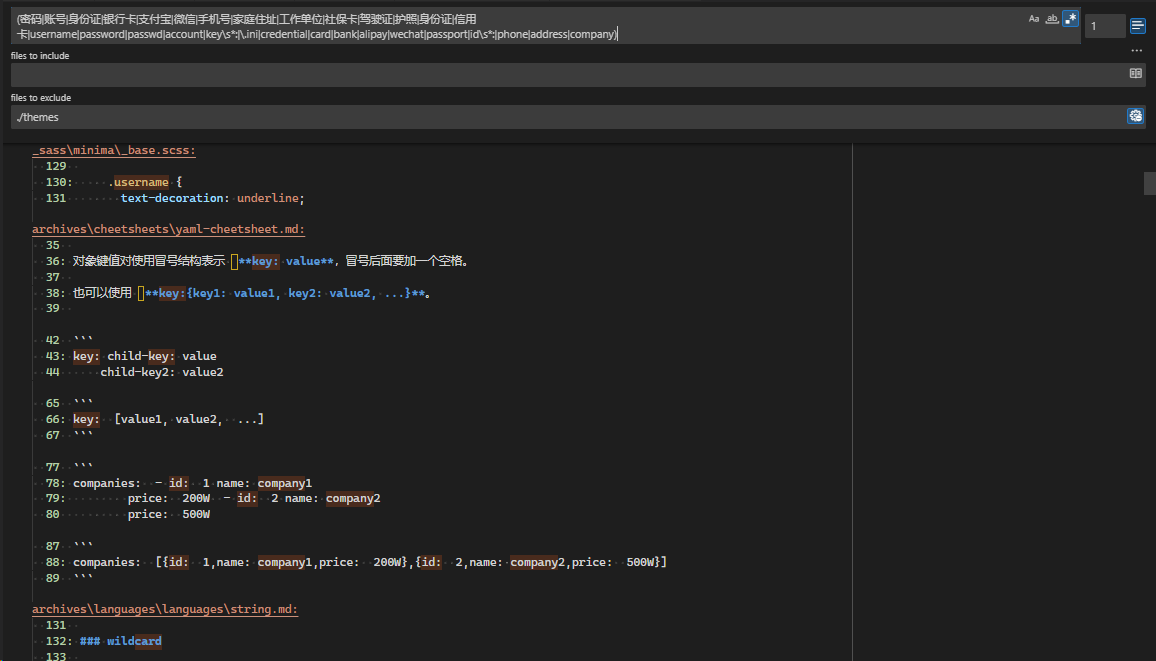

Zur Überprüfung potenziell sensibler Informationen im Repository kann folgender regulärer Ausdruck verwendet werden:

(Passwort|Konto|Personalausweis|Bankkarte|Alipay|WeChat|Telefonnummer|Wohnadresse|Arbeitsstelle|Sozialversicherungskarte|Führerschein|Reisepass|Kreditkarte|username|password|passwd|account|key\s*:|\.ini|credential|card|bank|alipay|wechat|passport|id\s*:|phone|address|company)

Scan in VSCode

Wenn Sie VSCode als Blog-Editor verwenden, können Sie wie folgt einen vollständigen Scan auf sensible Informationen durchführen:

- Öffnen Sie VSCode

- Verwenden Sie die Tastenkombination

Strg+Umschalt+F(Windows/Linux) oderCmd+Umschalt+F(Mac), um die globale Suche zu öffnen - Geben Sie den oben genannten regulären Ausdruck in das Suchfeld ein

- Aktivieren Sie den Regex-Modus (klicken Sie auf das Symbol

.*neben dem Suchfeld) - Klicken Sie auf Suchen und prüfen Sie die Ergebnisse auf potenziell sensible Informationen

🕰️ Informationslecks in Git-Historie

Das Versionshistorie-Protokoll von Git kann sensible Informationen aus gelöschten Dateien enthalten. Selbst wenn der aktuelle Code keine sensiblen Inhalte enthält, können diese Informationen weiterhin in den historischen Commits erhalten bleiben.

Scan der Git-Historie

Es ist möglich, mithilfe eines einfachen Skripts die historischen Commits eines Open-Source-Blogs zu scannen und auf Informationslecks zu prüfen.

Bereinigung der Git-Historie

Wenn Sie die Bereinigung sensibler Informationen aus der Git-Historie bestätigen, können Sie die folgenden Methoden verwenden:

⚠️ Wichtiger Hinweis: Durch die Ausführung der folgenden Befehle wird die Git-Historie dauerhaft gelöscht. Bitte sichern Sie wichtige Daten und stellen Sie sicher, dass Sie die Bedeutung der Befehle vollständig verstehen.

# Zurücksetzen auf den ersten Commit (Änderungen im Arbeitsbereich behalten)

git reset --soft ${first-commit}

# Erzwungenes Pushen zum Remote-Repository

git push -f

Hinweis: Wenn Sie die vollständige Commit-Historie beibehalten möchten, verwenden Sie die oben genannten Methoden nicht.

🛠️ Empfehlungen professioneller Scan-Tools

Neben der manuellen Überprüfung können professionelle Tools für umfassendere Scans eingesetzt werden:

TruffleHog

TruffleHog ist ein leistungsstarkes Tool zur Entdeckung, Validierung und Analyse von veröffentlichten Anmeldeinformationen.

Eigenschaften:

- GitHub-Sterne: 17,2k

- Forks: 1,7k

- Unterstützt verschiedene Scan-Modi

- Kann tief verschachtelte sensible Informationen erkennen

🔒 Alternative sichere Blog-Publikationsmethoden

Wenn Sie sich Sorgen über die Sicherheitsrisiken eines öffentlichen Repositories machen, können Sie folgende Alternativen in Betracht ziehen:

1. GitHub Pro verwenden

- GitHub Pro ermöglicht die Veröffentlichung privater Repositories auf Pages

- Kosten: ca. 4 USD pro Monat

- Vorteile: Quellcode bleibt privat, gleichzeitig wird der Komfort von GitHub Pages genutzt

2. Cloudflare Pages verwenden

- Repository als privat einstellen

- Über Cloudflare Pages bereitstellen

- Vorteile: vollständig kostenlos, unterstützt private Repositories

3. Zwei-Repository-Strategie

- Privates Repository: Artikel im Bearbeitungsprozess und Entwürfe speichern

- Öffentliches Repository: Nur endgültig veröffentlichte Artikel speichern

- Vorteile: maximale Schutzfunktion für Entwürfe und nicht veröffentlichte Inhalte

- Hinweis: Wenn Sie Kommentarsysteme wie

giscusverwenden, die von GitHub abhängen, benötigen Sie weiterhin ein öffentliches Repository

📝 Empfohlene Best Practices

- Regelmäßige Überprüfung: Regelmäßig Scan-Tools verwenden, um das Repository auf sensible Informationen zu überprüfen

- Überprüfung vor dem Commit: Vor jedem Code-Commit prüfen, ob sensible Informationen enthalten sind

- Verwendung von .gitignore: Die

.gitignore-Datei korrekt konfigurieren, um sensible Dateien auszuschließen - Umgebungsvariablen: Sensible Konfigurationen in Umgebungsvariablen speichern, nicht im Code-Repository

- Entwurfsverwaltung: Ein spezielles Entwurfsmanagementsystem verwenden, um versehentliches Committing von Entwürfen zu vermeiden

🎯 Zusammenfassung

Open-Source-Blogs sind zwar bequem, bergen jedoch Informationsleak-Risiken. Durch den Einsatz geeigneter Tools und Methoden können wir diese Risiken wirksam verringern. Die Wahl der richtigen Veröffentlichungsplattform und Strategie ermöglicht es, den Komfort von Open Source zu genießen und gleichzeitig die Privatsphäre zu schützen.

Denken Sie daran, Informationssicherheit ist ein kontinuierlicher Prozess, der ständige Wachsamkeit erfordert.