Kamu IPv6'sini Daha Güvenli Kullanmanın Birkaç Yolu

Categories:

Bazı kişilerin evine kamuya açık IPv6 kullanma ihtiyacı olabilir. Tailscale/zerotier gibi VPN’lerin iç ağ delme yoluyla doğrudan bağlantı kurmaya ihtiyaç duymasıyla karşılaştırıldığında, IPv6 evine gitmek doğrudan bağlanmaktır ve telefon mobil ağlarının çoğu zaman IPv6’sı vardır, bu yüzden eve dönmek çok uygundur.

Daha önce bir makale paylaşmıştım: Ev geniş bant yaygın DDns alt alan adı kullanımının Çin Telekom geniş bant hizmetlerini düşürebileceği, IPv6 kullandığınızda operatörlerin kazdığı bir çukurdan bahsetti. Kısa bir özetle, alan adları taranabilir, kendi alan adınızı ortaya koymak IPv6’yi ortaya koymakla eşdeğerdir ve bu yüzden taramaya maruz kalabilir, hizmete ulaşıldıktan sonra çok fazla gelen bağlantı geniş bant hizmetini düşürebilir.

Bu paylaşım sadece alan adı taramasından bahsetti, ağ uzayı taramasından bahsetmedi. Bu tarama ne açığa çıkan bilgiler olursa olsun doğrudan IP havuzunu dolaşarak tarar ve bu durumun önlenmesi zordur.

Ağ uzayı taraması genellikle aşağıdaki birkaç yönü içerir:

- IP Canlılık Tespiti: ARP, ICMP, TCP gibi protokolleri kullanarak çevrimiçi ana bilgisayarları tanımlamak.

- Port/Hizmet Tespiti: Port taraması yoluyla çevrimiçi ana bilgisayarların açık portlarını ve hedef ana bilgisayarların hizmet bilgilerini, sürüm bilgilerini ve işletim sistemi bilgilerini elde etmek.

- İşletim Sistemi Tespiti: Yanıt veri paketlerini analiz ederek hedef ana bilgisayarın işletim sistemi tipini ve sürümünü çıkarmak.

- Trafik Toplama: Ağ trafiğini izleyerek anormal davranışları veya saldırı modellerini keşfetmek.

- Takma Ad Çözümleme: Birden fazla IP adresine sahip yönlendiriciler için IP adresleri ile yönlendiriciler arasındaki eşleme ilişkisini kurmak.

- DNS Tespiti: IP adreslerini tersine çözerek IP adresleri ile alan adları arasındaki ilişkileri kurmak.

Ağ uzayı taramasından kaçınmanın birkaç yolu burada paylaşılıyor:

- İç ağ DNS sunucusu AAAA kayıtları döndürmez

- İç ağ hizmetlerine yalnızca alan adı üzerinden erişime izin verilir, doğrudan IP üzerinden erişime izin verilmez

- Özel DNS hizmeti AdGuardPrivate kullanmak

İç ağ DNS sunucusu AAAA kayıtları döndürmez

Çeşitli web sitelerine erişirken bu doğal ziyaretler kaynak IPv6’yı ortaya çıkarabilir, karşı taraf sunucusu kaynak IPv6’yı elde edebilir ve kullanıcı tarafı duvar ateşi açmadıysa, bu IPv6 öncelikli taranacak havuza eklenebilir.

/56 önek IPv6 adreslerini taranacak havuza ekleyebilir ve sadece düşük 16 biti dolaşabilir, böylece taranacak aralık büyük ölçüde azaltılabilir.

Birkaç yıldır IPv6 kullandığım deneyimime göre, gündelik web gezintisinde IPv6’nın IPv4’ten belirgin bir farkı yoktur. Bu yüzden dışarıda gezinti için IPv6’yı feda edebilir ve sadece doğrudan eve dönmek için kullanabiliriz.

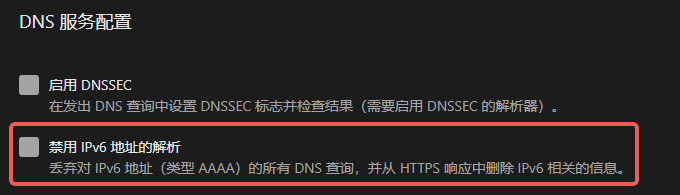

IPv6 çözümleme döndürmemek için ayar yöntemi

İç ağ DNS sunucusunda AAAA kayıtları döndürmemek için ayar yapın.

İç ağ DNS hizmeti genellikle AdGuardHome kullanılır, referans ayarı:

Ayarlandıktan sonra, iç ağ aygıtları dış ağda gezinirken yalnızca IPv4 kullanır ve artık IPv6 kullanmaz.

İç ağ hizmetlerine yalnızca alan adı üzerinden erişime izin verilir

Belki de evdeki hizmetler port üzerinden görülebilir, bu da onların taramaya maruz kalmasını çok kolaylaştırır.

Hizmet oluştururken 0.0.0.0 ve :: gibi ayarlara dinlememek için dinleme 127.0.0.1 ve ::1 yapın, deneyimli olanlar anlar, neredeyse tüm hizmet başlatma talimatları varsayılan olarak yalnızca 127.0.0.1 ve ::1 dinler, çünkü kamuya açık IP’ye dinlemek risklidir.

Ters proxy yalnızca alan adı ayarına izin verir

nginx örneği

Anahtar server_name alan adı olarak ayarlamaktır, IP ya da _ olarak ayarlamamaktır.

server {

listen 80;

server_name yourdomain.com; # yourdomain.com'u gerçek alan adınızla değiştirin

# IP adresiyle erişmeye çalışan kullanıcılara 403 Forbidden döndür

if ($host != 'yourdomain.com') {

return 403;

}

location / {

# Burada web kök dizininiz ve diğer konfigürasyonlar bulunur

root /path/to/your/web/root;

index index.html index.htm;

}

# Diğer konfigürasyonlar...

}

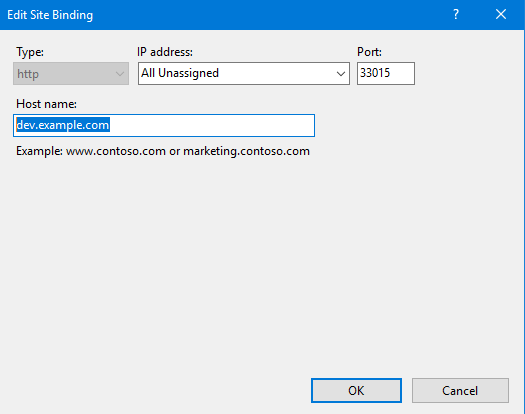

IIS örneği

Anahtar host name alanını alan adı olarak ayarlamaktır, boş bırakmamaktır.

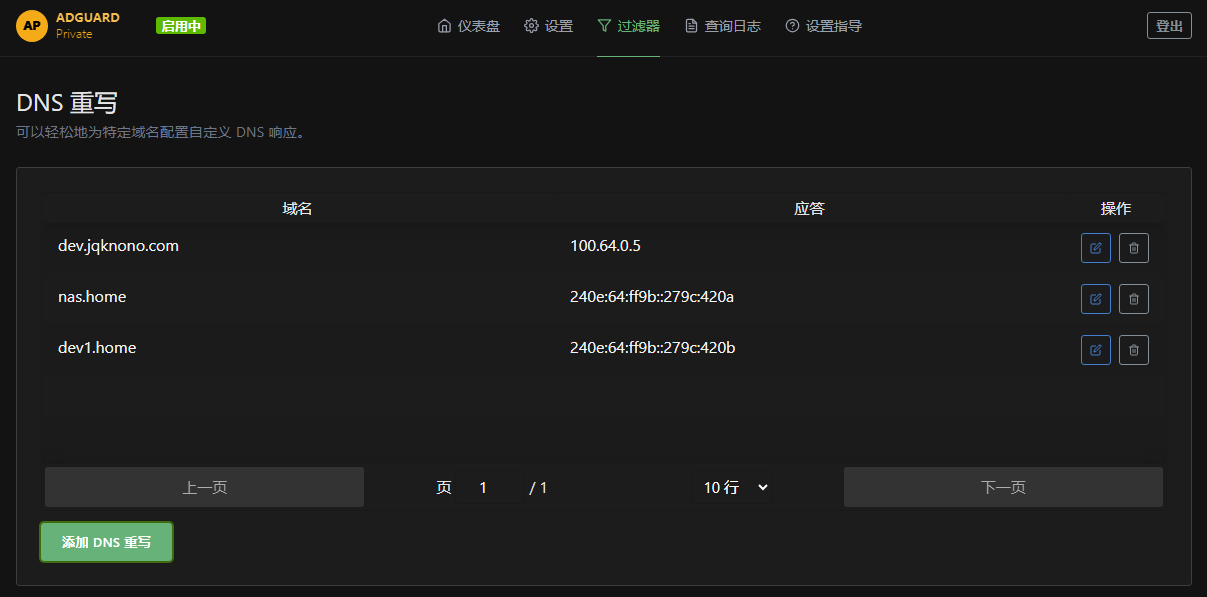

Özel DNS hizmeti kullanma

Kendi kullandığınız DNS hizmetinde, iç ağ hizmetine sahte bir alan adı çözümlemesi ekleyin.

Bunu yapmanın birkaç belirgin faydası vardır.

- İlk olarak, alan adı keyfi olarak oluşturulabilir, bir alan adı satın almaya gerek yoktur, bu da alan adı maliyetinden tasarruf sağlar. Eğer bu sahte alan adı taranırsa, saldırganların doğru çözümleme sonucunu alabilmeleri için DNS hizmetinizi istemeleri gerekir.

- Özel DNS hizmeti adresinizin ve sanal alan adının ortaya çıkarılması gerekir, ardından taramacılar alan adı çözümleme mantığını değiştirmeli, ortaya çıkan özel DNS sunucusuna alan adı çözümlemesi için istekte bulunmalı ve sanal alan adını istek

Headers‘ına doldurmalı, böylece taramaya başlayabilirler.

sequenceDiagram

participant Scanner as Ağ tarama

participant DNS as Özel DNS sunucusu

participant Service as İç ağ hizmeti

Scanner->>DNS: 1. Özel DNS sunucusu adresini bul

Scanner->>DNS: 2. Sanal alan adı çözümlemesi iste

DNS-->>Scanner: 3. İç ağ hizmeti IP'sini döndür

Scanner->>Service: 4. Sanal alan adı ile Headers oluştur

Note right of Service: Eğer Headers içinde doğru sanal alan adı yoksa<br/>erişimi reddet

alt Headers doğru

Service-->>Scanner: 5a. Hizmet yanıtını döndür

else Headers yanlış

Service-->>Scanner: 5b. 403 hatası döndür

end

Tüm bu adımları tamamladıktan sonra iç ağ hizmetine ulaşabilirler, bu da taramayı büyük ölçüde zorlaştırır.

AdGuardPrivate üzerinde özel bir DNS hizmeti oluşturabilir, sahte alan adı eklemek için özel çözümleme işlevini kullanabilirsiniz, tabii ki dnspod.cn da kullanılabilir.

Bu iki hizmetin sağladığı hizmetler oldukça farklıdır, AdGuardPrivate sadece AdGuardHome’un orijinal hali değiştirilmiştir, fonksiyonel olarak dnspod’dan çok daha fazladır, herkes kendi değerlendirmesini yapabilir.

Özet

- İç ağ DNS sunucusu AAAA kayıtları döndürmez

- Öncül koşul

- Kamuya açık IPv6’ya sahip olmak

- İç ağ DNS sunucusuna sahip olmak

- Ayar

- AAAA kayıtları döndürmez

- Öncül koşul

- İç ağ hizmetlerine yalnızca alan adı üzerinden erişime izin verilir, doğrudan IP üzerinden erişime izin verilmez

- Öncül koşul

- Kendi alan adınız olmalı

- Alan adı sağlayıcınız DDNS sağlamalı

- İç ağda ters proxy hizmeti olmalı

- Ayar

- DDNS görevi ayarla

- Alan adı üzerinden erişime izin ver

- Öncül koşul

- Özel DNS hizmeti kullan

- Öncül koşul

- Özel DNS hizmetine sahip olmalı

- Özel DNS hizmeti özel çözümleme sağlamalı

- Özel DNS hizmeti DDNS sağlamalı

- Ayar

- DDNS görevi ayarla

- İç ağ hizmetine sahte alan adı çözümlemesi eklemek için özel çözümleme ekle

- Öncül koşul

Son olarak,

- Doğrudan eve dönmek için en basit ve en güvenli yol iç ağ delme başarılı olan tailscale/zerotier’dir, ancak bazen çeşitli ağ nedenleriyle delme başarısız olabilir.

- Rastgele bilinmeyen Wi-Fi’ye bağlanmayın, bir seferde tüm bilgileri sızdırabilirsiniz. Büyük veri paketine sahip bir kart alın, güveni şimdilik operatöre verin, ucuz büyük veri paketine ihtiyaç duyanlar bana ulaşsın (değil), bende de var.