Riscos de Segurança em Blogs Open Source: Como Proteger a Privacidade de Informações Pessoais

Categories:

Visão Geral

O GitHub Pages, como uma plataforma gratuita de hospedagem de blogs open source, é amplamente utilizado devido à sua conveniência e gratuidade. No entanto, a versão gratuita exige que o repositório seja público para fornecer serviço de acesso público, característica que pode gerar riscos inesperados de vazamento de informações.

Mesmo que o conteúdo do artigo não contenha informações sensíveis, o repositório de código-fonte do blog pode inadvertidamente expor informações pessoais. Este artigo analisará esses riscos potenciais e fornecerá soluções práticas.

🔍 Tipos Comuns de Vazamento de Informações

Termos Sensíveis em Chinês

Os seguintes termos em chinês podem conter informações pessoais sensíveis e devem ser verificados antes de submeter o código:

- senha

- conta

- identidade

- cartão bancário

- Alipay

- número de telefone

- endereço residencial

- local de trabalho

- cartão de seguro social

- carteira de motorista

- passaporte

- cartão de crédito

Termos-chave em Inglês

No ambiente em inglês, é preciso prestar atenção especial aos seguintes termos:

- username

- password

- account

- key

- ini

- credential

- card

- bank

- alipay

- passport

- id

- phone

- address

- company

Detecção Usando Expressões Regulares

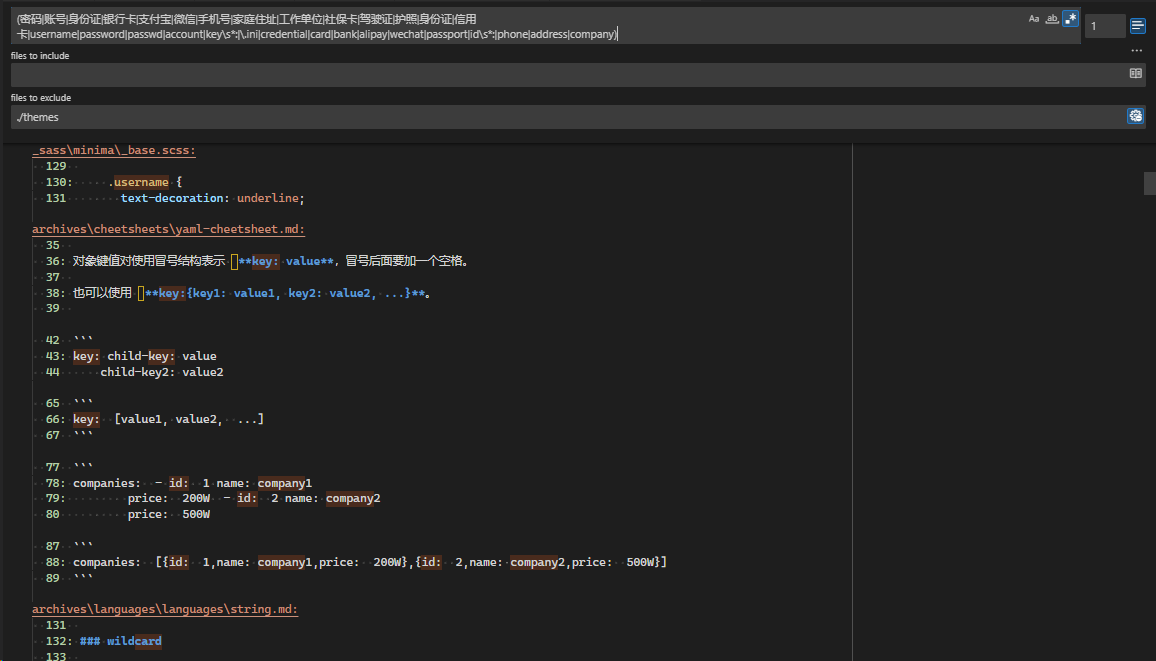

Pode-se usar a seguinte expressão regular para escanear possíveis informações sensíveis no repositório:

(senha|conta|identidade|cartão bancário|Alipay|WeChat|número de telefone|endereço residencial|local de trabalho|cartão de seguro social|carteira de motorista|passaporte|cartão de crédito|username|password|passwd|account|key\s*:|\.ini|credential|card|bank|alipay|wechat|passport|id\s*:|phone|address|company)

Escaneamento no VSCode

Se você usar o VSCode como editor de blogs, siga os passos abaixo para fazer uma varredura completa em busca de informações sensíveis:

- Abra o VSCode

- Use o atalho

Ctrl+Shift+F(Windows/Linux) ouCmd+Shift+F(Mac) para abrir a busca global - Insira a expressão regular acima na caixa de pesquisa

- Habilite o modo de expressão regular (clique no ícone

.*ao lado da caixa de pesquisa) - Clique em buscar e verifique os resultados em busca de possíveis informações sensíveis

🕰️ Vazamento de Informações no Histórico Git

O histórico de versões do Git pode conter informações sensíveis de arquivos excluídos. Mesmo que o código atual não contenha informações sensíveis, os commits anteriores ainda podem preservar essas informações.

Escaneamento do Histórico Git

É possível escanear o histórico de commits de um blog open source através de scripts simples para verificar se há vazamento de informações.

Limpeza do Histórico Git

Caso seja necessário limpar informações sensíveis do histórico do Git, pode-se usar o seguinte método:

⚠️ Atenção Importante: Executar o seguinte comando apagará permanentemente o histórico do Git. Por favor, faça backup dos dados importantes e certifique-se de entender completamente o significado do comando.

# Reinicie para o primeiro commit (mantendo as alterações no workspace)

git reset --soft ${first-commit}

# Force o push para o repositório remoto

git push -f

Nota: Se precisar preservar o histórico de commits completo, não use este método.

🛠️ Ferramentas Profissionais de Escaneamento

Além da verificação manual, você pode usar ferramentas profissionais para escaneamento mais abrangente:

TruffleHog

TruffleHog é uma ferramenta poderosa para descobrir, validar e analisar credenciais vazadas.

Características:

- Estrelas no GitHub: 17,2k

- Forks: 1,7k

- Suporta múltiplos modos de escaneamento

- Pode detectar informações sensíveis profundamente aninhadas

🔒 Alternativas Seguras para Publicação de Blogs

Se você está preocupado com os riscos de segurança de um repositório público, considere as seguintes alternativas:

1. Usar GitHub Pro

- GitHub Pro permite publicar repositórios privados nas Pages

- Custo: cerca de US$ 4 por mês

- Vantagem: mantém o código-fonte privado enquanto aproveita a conveniência do GitHub Pages

2. Usar Cloudflare Pages

- Defina o repositório como privado

- Implemente através do Cloudflare Pages

- Vantagem: totalmente gratuito, suporta repositórios privados

3. Estratégia de Repositório Duplo

- Repositório Privado: armazene artigos em edição e rascunhos

- Repositório Público: armazene apenas artigos já publicados

- Vantagem: protege ao máximo rascunhos e conteúdos não publicados

- Observação: se usar sistemas de comentários baseados no GitHub, como

giscus, ainda será necessário um repositório público

📝 Melhores Práticas Recomendadas

- Revisão Regular: use ferramentas de escaneamento periodicamente para verificar informações sensíveis no repositório

- Verificação Pré-Commit: antes de cada commit, verifique se há informações sensíveis

- Uso de .gitignore: configure corretamente o arquivo

.gitignorepara excluir arquivos sensíveis - Variáveis de Ambiente: armazene configurações sensíveis em variáveis de ambiente, não no repositório de código

- Gestão de Rascunhos: considere usar um sistema de gestão de rascunhos dedicado, evitando que rascunhos sejam acidentalmente enviados

🎯 Resumo

Blogs open source, embora convenientes, realmente apresentam riscos de vazamento de informações. Com o uso de ferramentas e métodos apropriados, podemos efetivamente reduzir esses riscos. Escolher a plataforma e estratégia de publicação adequadas permite desfrutar da conveniência do open source enquanto protege a segurança da privacidade pessoal.

Lembre-se: segurança da informação é um processo contínuo que requer vigilância constante.