एक विक्रेता द्वारा DNS अवरोधन रोकने का तरीका

Categories:

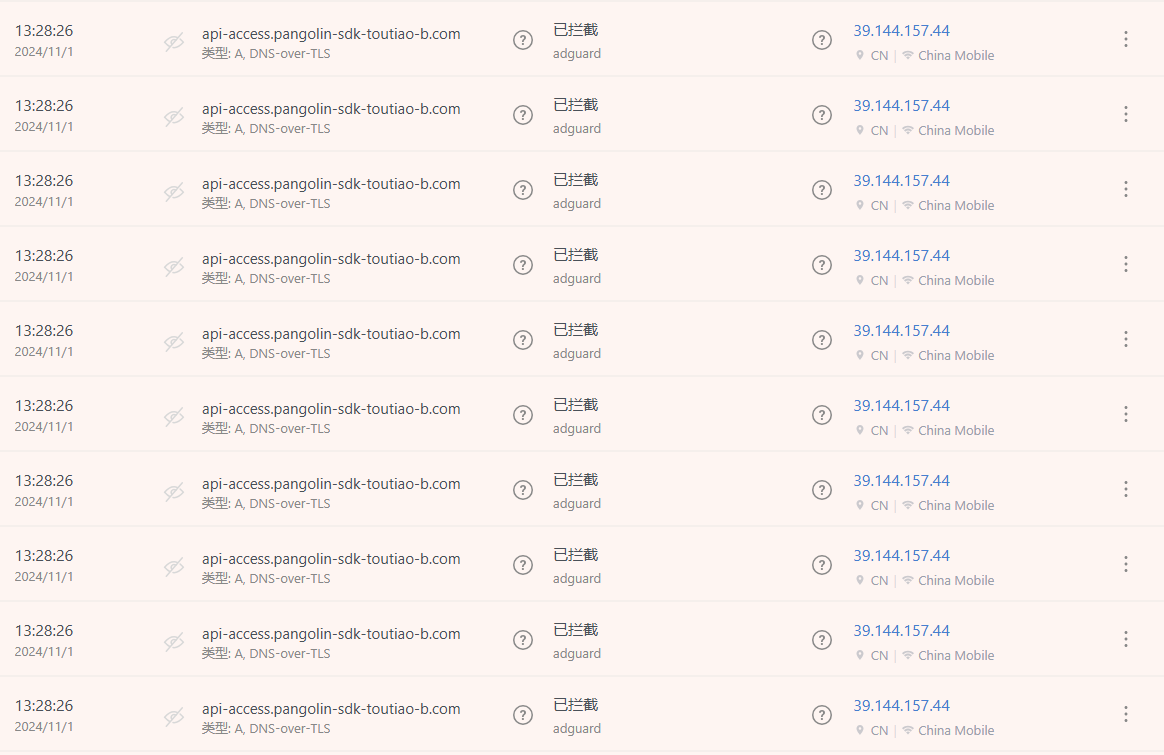

हाल ही में पता चला कि DNS सार्वजनिक सेवा में IP में असामान्य आगमन व्यवहार है, प्रति सेकंड दसियों बार एक ही डोमेन नाम का अनुरोध करना, DNS प्रोटोकॉल का पालन नहीं करना, वैश्विक जीवनकाल (TTL) मान की उपेक्षा करना।

शुरुआत में यह सोचकर कि यह IP हमलावर है, लेकिन ट्रैफ़िक का निरीक्षण करने के बाद पता चला कि मुख्य रूप से एक विशेष विक्रेता का ऐप DNS के लिए पागलों की तरह अनुरोध कर रहा है। बैकएंड में सेट TTL=10 का अर्थ है कि प्राप्त DNS क्वेरी रिटर्न वैल्यू का जीवनकाल 10 सेकंड है, इन 10 सेकंड में अनुरोधकर्ता को इस रिटर्न वैल्यू का उपयोग करना चाहिए, बजाय DNS सर्वर से पुनः अनुरोध करने के। लेकिन ऐप प्रति सेकंड दसियों एक ही अनुरोध करता है, जिससे पता चलता है कि ऐप TTL मान को DNS प्रोटोकॉल के अनुसार सही तरीके से प्रोसेस नहीं कर रहा है। बैकएंड में प्रति सेकंड केवल 20 बर्स्ट रिक्वेस्ट्स की अनुमति देने की सेटिंग होने के कारण, इस अज्ञानी व्यवहार से उपयोगकर्ता के अन्य सामान्य DNS क्वेरीज़ भी प्रभावित होते हैं, अन्य ऐप्स के सामान्य उपयोग में भी असर पड़ता है।

इस विक्रेता को शायद पता है कि DNS अवरोधन के तरीके हैं, इसलिए वह आप अगर मुझे एक्सेस नहीं देंगे तो मैं आपके DNS सर्वर को अपने यूज़र ऐप द्वारा DoS अटैक करवा दूँगा, ऐसा रवैया अपनाया है। चूंकि बैकएंड में एक साथ प्रति सेकंड केवल 20 बर्स्ट रिक्वेस्ट्स की अनुमति दी गई है, इसलिए इस अज्ञानी व्यवहार से यूज़र के अन्य सामान्य DNS क्वेरीज़ भी प्रभावित होते हैं, अन्य ऐप्स के सामान्य उपयोग में भी असर पड़ता है।

ऑपरेशन टीम को इस तरह के एकल IP का एक ही डोमेन नाम के लिए पागलों की तरह अनुरोध करने का व्यवहार देखकर, अनुमति नहीं देनी चाहिए लेकिन देनी पड़ती है।